Datenschutz Blog

Volle Kraft voraus - bleiben Sie informiert in Sachen Datenschutz

Willkommen auf unserem Datenschutz Blog für Datenschutzlösungen im Unternehmensumfeld! In einer Zeit, in der Datensicherheit nicht nur ein Wettbewerbsvorteil, sondern auch eine gesetzliche Verpflichtung ist, stehen wir Ihnen als verlässlicher Partner zur Seite. Hier finden Sie wertvolle Informationen und praxisnahe Einblicke, die speziell auf die Bedürfnisse von Businesskunden zugeschnitten sind.

Erfahren Sie mehr über unsere maßgeschneiderten Dienstleistungen, die Ihnen helfen, komplexe Datenschutzanforderungen effizient zu bewältigen und sich rechtlich abzusichern. Wir informieren Sie über aktuelle Entwicklungen im Datenschutzrecht, Best Practices für die Implementierung von Sicherheitsstandards und innovative Technologien, die Ihr Unternehmen schützen.

Unser Blog ist Ihre Ressource für strategische Entscheidungen im Bereich Datenschutz. Nutzen Sie unser Fachwissen, um Ihre Datenprozesse zu optimieren und Ihr Unternehmen sicher durch die digitale Transformation zu führen.

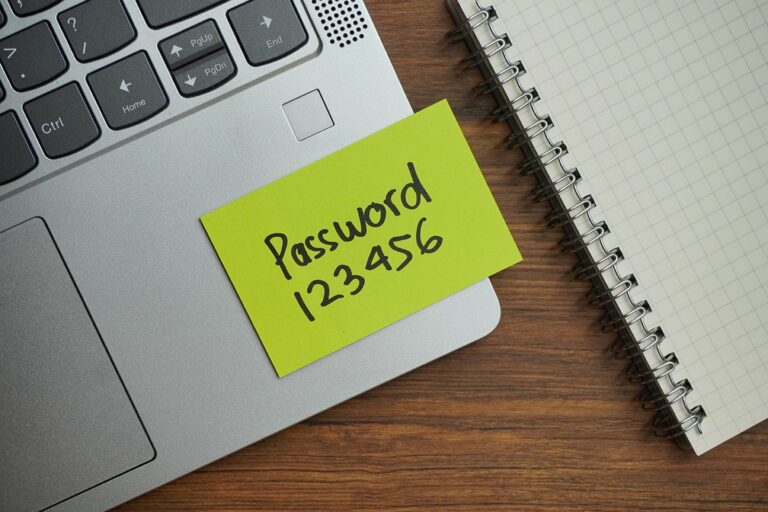

Passwortsicherheit in Unternehmen: Diese Tipps sollten Sie kennen

In einer Zeit, in der digitale Angriffe immer häufiger werden, ist ein sicheres Passwort ein wichtiger Schutzmechanismus. Die DSGVO verpflichtet Unternehmen zur Umsetzung technischer und organisatorischer Maßnahmen (TOM), um personenbezogene

Kommunikation unter Mitarbeitenden: Zwischen Effizienz, Datenschutz und Vertrauen

Ein kurzer Hinweis vor dem Feierabend in der WhatsApp-Gruppe, ein Screenshot eines Kundenangebots an die Kollegin, schnell ein PDF ins Team geschickt – Kommunikation unter Mitarbeitenden läuft heute oft direkt

Mit voller Kraft voraus” – Ärztehaus Heist

„Datenschutz sollte man nicht dem Zufall überlassen“ – Interview mit Dr. med. André Plümer vom Ärztehaus Heist Das Ärztehaus Heist liegt rund 20 Kilometer vor den Toren Hamburgs in Heist

“Mit voller Kraft voraus” – Place2Be Immobilien GmbH

Datenschutz ist kein Sprint, sondern ein Langzeitprojekt“ Yannick ist 30 Jahre alt und seit dem Anfang des Jahres Teil des Teams von Place2Be Immobilien GmbH. Bei Place2Be Immobilien GmbH ist

Logbuch-Eintrag Nr. 7: Was ist eine Datenschutzerklärung?

Die Datenschutzerklärung ist ein zentrales Instrument der Informationspflicht im Datenschutz. Sie informiert betroffene Personen – etwa Besucher einer Website oder Kunden – darüber, welche personenbezogenen Daten erhoben werden, zu welchem

“Mit voller Kraft voraus” – Jade Yachting GmbH

Es geht weiter mit unserer Reihe “Mit voller Kraft voraus”: Jade Yachting erzählt uns im Interview, was sie bereits für Datenschutzmaßnahmen verbessern konnten.